态势感知哲学、理念的发展

从努力防住到防范终将失效

从发现并修补漏洞到持续过程监控

病毒、僵尸网络、木马、蠕虫、漏洞利用等传统威胁已经有了成熟的解决方案(FW、AV、IDS、UTM),高级可持续威胁(Advanced Persistent Threat,APT)是热点和难点问题。

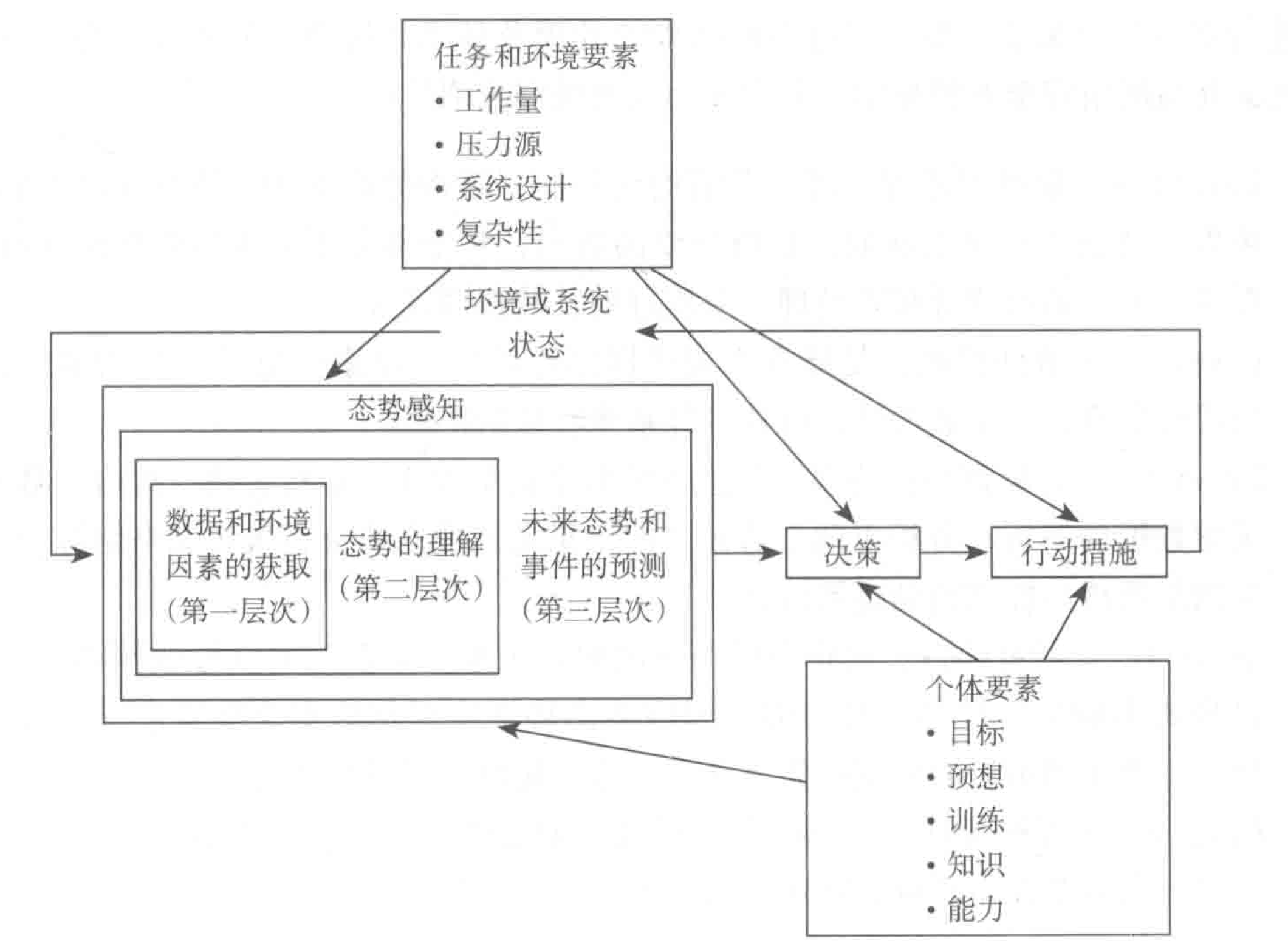

态势感知的定义

- Endsley博士:在一定的时空范围内认知、理解环境因素,并且对未来的发展趋势进行预测

- JDL的数据融合模型:将多个信息源的数据进行关联、组合 ,提升数据有效性和精确度

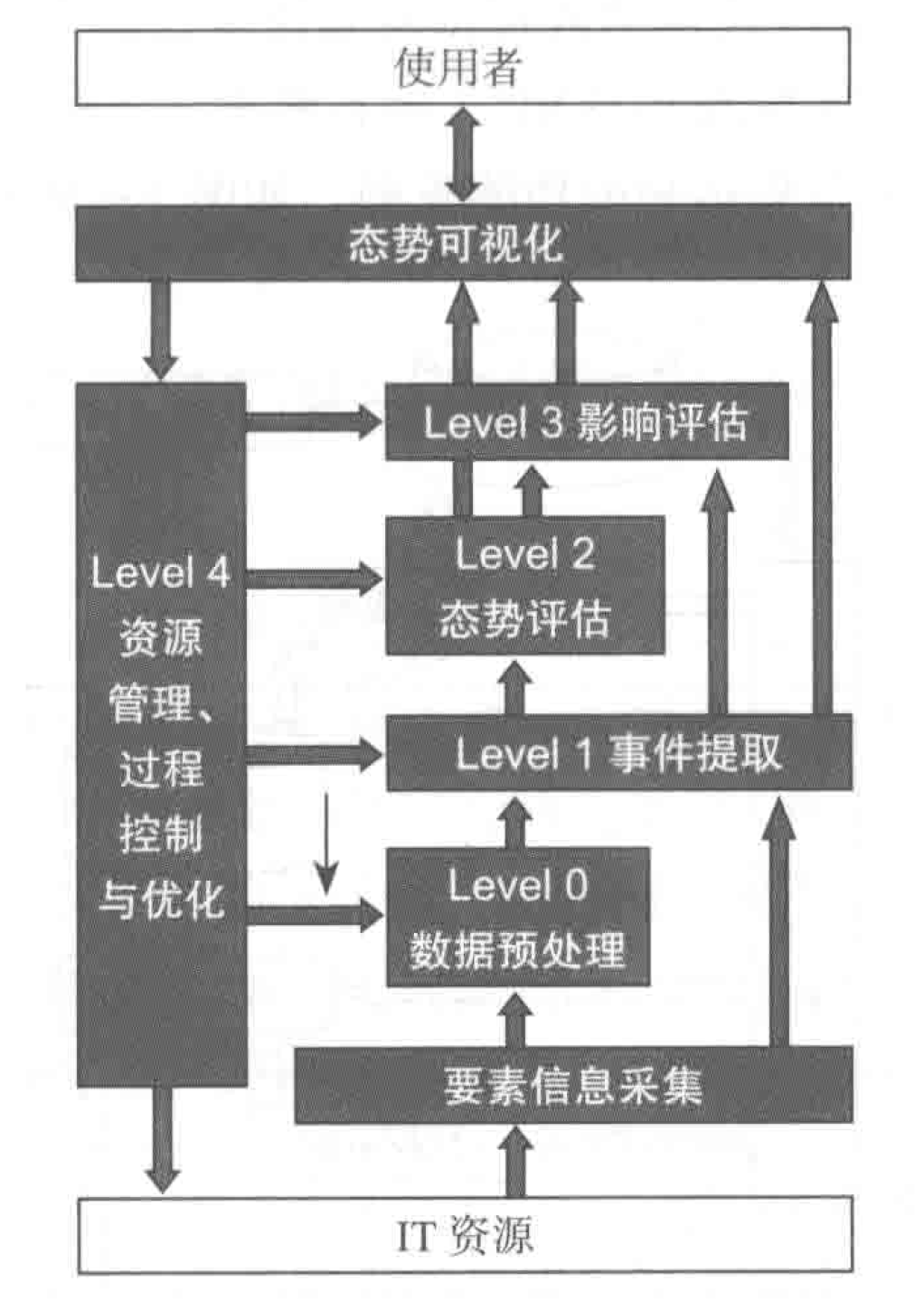

网络安全态势感知系统总体框架:

- Bass的功能模型:基于多传感器数据融合

安全态势感知的建设目标是降低MTTD/MTTR(平均检测和响应时间),是综合性安全能力建设,涉及方面较多,通常分阶段建设。

- 第一阶段:搭建基础工具和平台:多源异构数据的采集汇聚平台、数据分析处理平台、多类型检测分析引擎、态势可视化呈现以及资产管理平台等。以及安全管理团队的组建。

- 第二阶段:建立纵向支撑体系和情报数据共享体系:增强的数据/事件分析中心、纵向威胁情报中心和一定的情报共享机制等。

- 第三阶段:建立自动化、体系化的主动动态防御能力:更快速、更高效地识别、处理攻击事件和恶意行为并预测未来发展趋势。

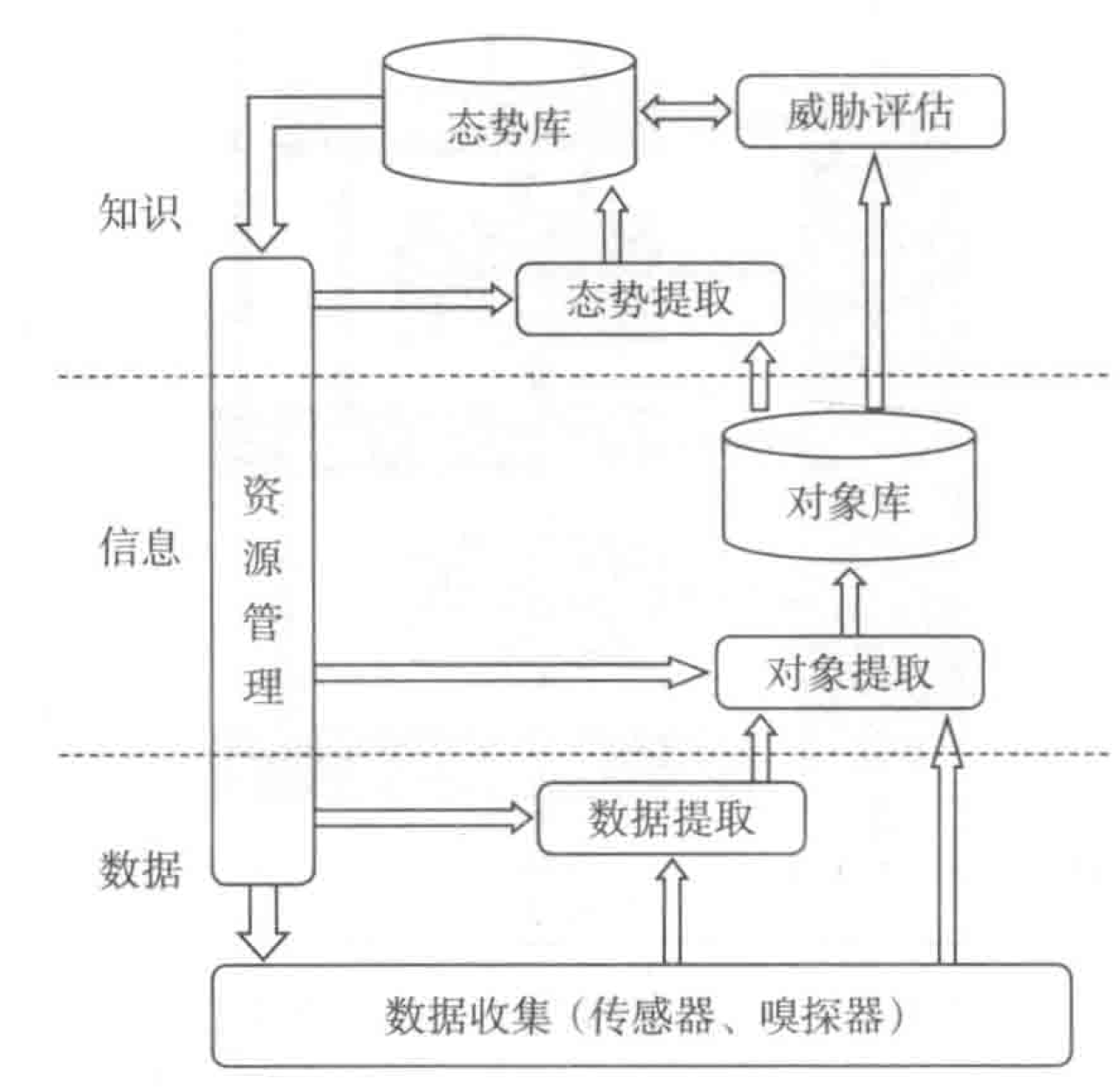

态势提取

态势提取涉及的数据范围

- 完整内容数据:原始数据包

- 提取内容数据:包字符串数据等

- 会话数据:五元组

- 统计数据

- 元数据:WHOIS等

- 日志数据:设备、系统、应用等的日志

- 告警数据:现有安全设备的告警

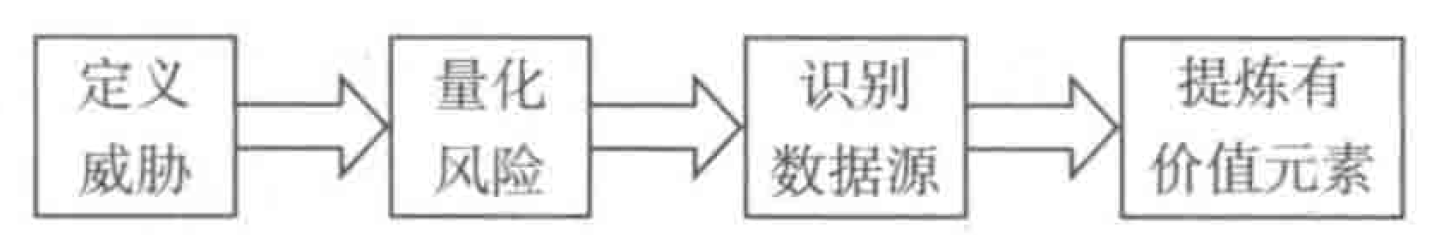

数据采集计划阶段划分:

- 定义威胁:要保护的是什么,面临的威胁是什么

- 量化风险(影响X概率=风险值):信息资产所面临的威胁、存在的弱点、造成的影响,量化三者综合作用带来风险的可能性

- 识别数据源

- 提炼有价值元素

常见主动式数据采集方法

- SNMP

- TELNET

- SSH

- WMI

- FTP、SFTP、TFTP、HTTP、HTTPS等

- JDBC/ODBC

- 通过漏洞和端口扫描器

- 通过代理和插件

- 通过蜜罐和蜜网

常见被动式数据采集方法

- 通过有线和无线网络中的分流器、分路器、分光器等

- 集线器和交换机镜像端口

- SNMP Trap

- Syslog

- NetFlow/IPFIX/sFlow

- Web Service/MQ

- DPI/DFI

采集点部署

- 考虑数据冗余、时间同步、采集覆盖面、成本/收益、存储空间

- 重点关注网络出入口和关键资产位置

数据预处理:完整性+一致性+准确性

- 至少包括三个过程

- 数据清洗:精准的安全数据(包含异常、报警、威胁、五元组等关键信息)

- 格式转换

- 垃圾过滤

- 数据去重

- 格式清洗

- 数据融合:基于已知特征合并数据,形成数据族,减少数据分析量

- 联邦模式、中间件模式、数仓模式

- 数据级融合–>特征级融合–>决策级融合

- 基于数据的集成:通用标识符关联实体

- 多级视图集成

- 模式集成

- 多粒度数据集成:数据抽象和数据细化

- 数据关联:数据关系网络图谱(IP关系、时序关系、交互特征)

- 数据归约:按照数据的来源、类别、属性、时间等融合

- 特征归约:只提取威胁相关特征

- 维归约:小波变换和主成分分析

- 样本归约:抽取样本数据用于分析

- 数量归约:回归、对数-线性模型,直方图、聚类、抽样、数据立方体聚集

- 数据压缩

- 数据清洗:精准的安全数据(包含异常、报警、威胁、五元组等关键信息)

- 审核数据的准确性、适用性、及时性和一致性

- 筛选符合要求的、质量高的数据

- 数据排序

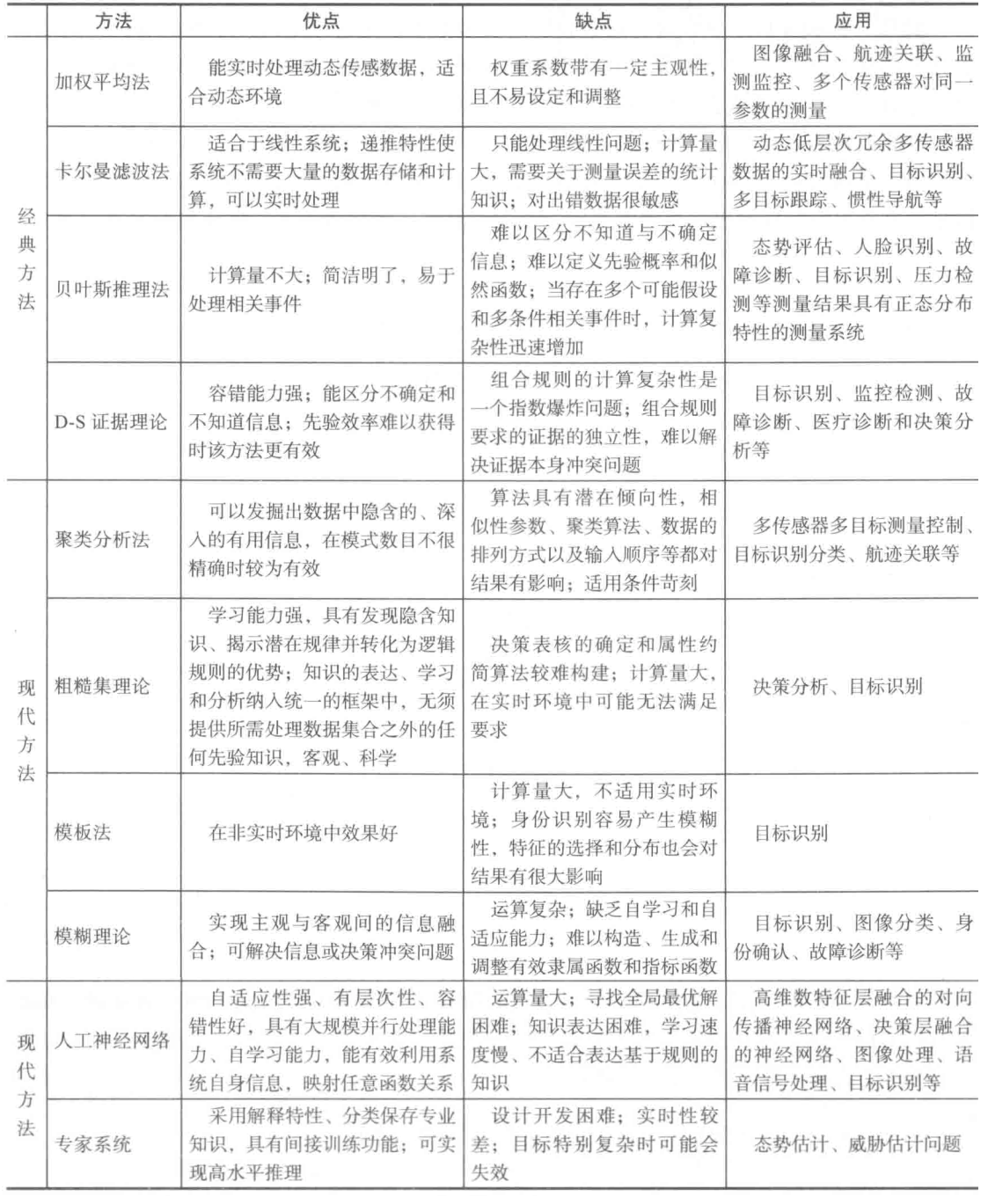

各种数据融合算法对比分析:

态势理解

安全检测与分析

常见入侵检测方法

- 误用检测(误用行为模式库、专家系统、状态转换方法)

- 异常检测(量化分析、Denning的原始模型、统计方法、基于规则的方法、非参统计度量、神经网络)

- 协议分析

入侵检测产品的主要问题

- 误报和漏报的矛盾

- 被动分析和主动发现的矛盾

- 安全和隐私的矛盾

- 海量信息和分析代价的矛盾

- 功能性和可管理性的矛盾

- 单一产品和复杂网络应用的矛盾

入侵防御、入侵容忍等技术用于阻断恶意数据包,和允许业务系统在一定入侵程度上正常提供服务

安全分析流程

- 关联调查:明确主要对象、追踪过往关系、调查次要对象及其关系、层层深入调查对象和关系

- 鉴别诊断:鉴定并列出告警清单、优先考虑最常规的诊断结果、列出所有可能的诊断结果、根据严重程度为候选结果清单排序、筛选候选结果以进一步排查聚焦

安全态势指标体系构建

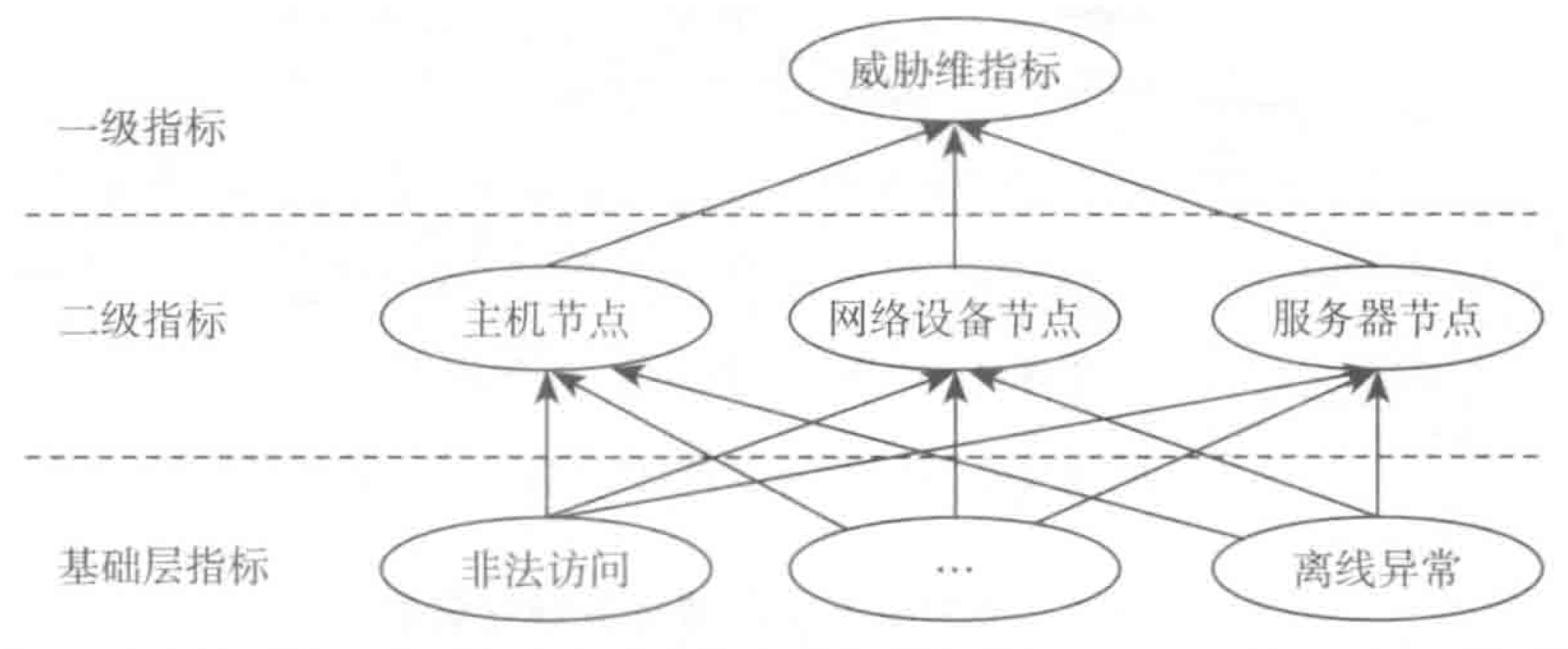

网络安全态势指标体系是以指标为元素的树状层次结构,指标的类型如下:

- 定性指标与定量指标

- 总体指标和分类指标

- 描述性指标和分析性指标

- 效益型指标和成本型指标

构建网络安全态势指标体系需要综合考虑通用性和发展性,定性和定量相结合,基于科学性、完备性、独立性、主成分性、可操作性、可配置性、单调性、敏感性等原则制订。

指标提取:从宏观到微观、从上到下、从抽象到具体,提取不同层次、不同来源、不同需求的安全指标。

- 安全事件分类方法相关国标有《安全事件统一描述标准》、《信息安全事件分类分级指南》等。分类方法主要有:

- 基于经验术语的分类方法

- 基于具体应用环境的分类方法

- 基于单一属性的分类方法

- 基于多属性的分类方法

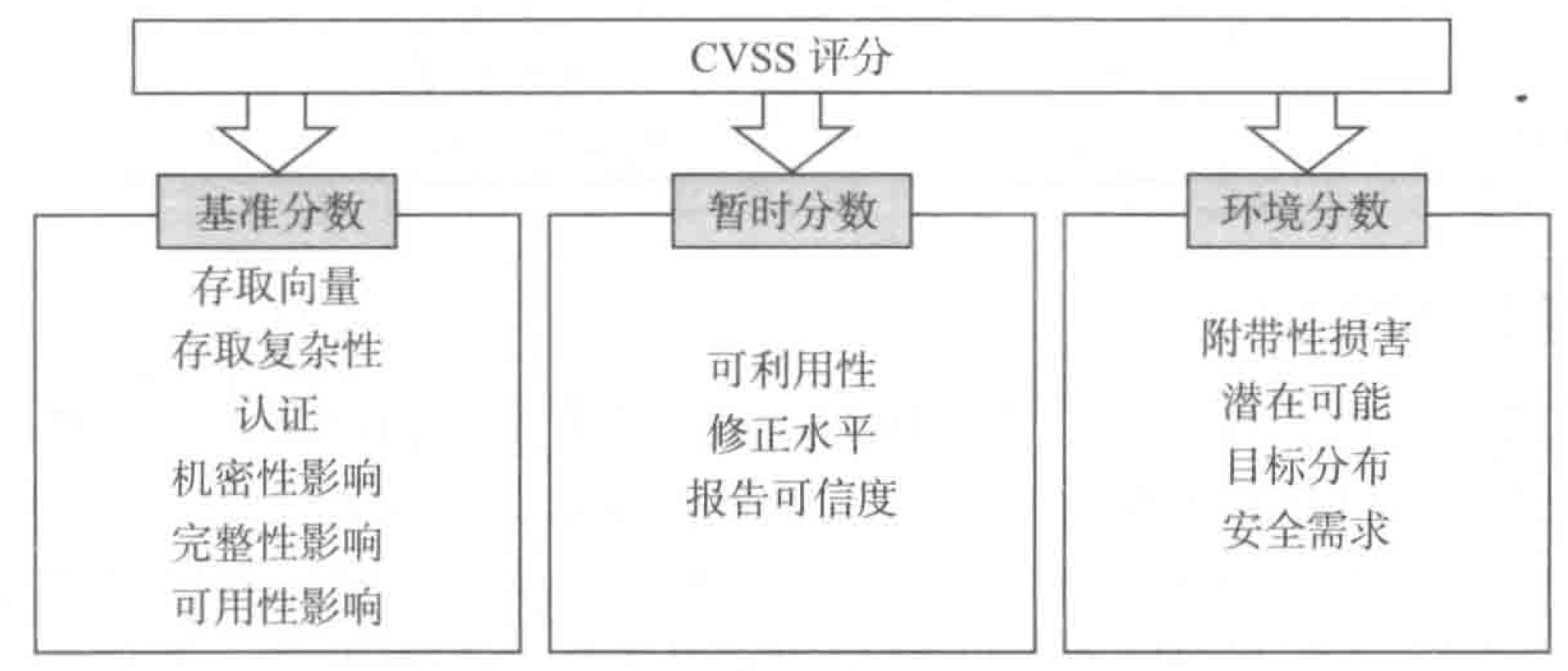

- 安全漏洞评价标准:CVE的CVSS评分标准

-

日志数据管理标准:Syslog

-

网络监控管理标准:SNMP

指标体系的构建原则

- 分层分类原则

- 相近相似原则

- 动静结合原则

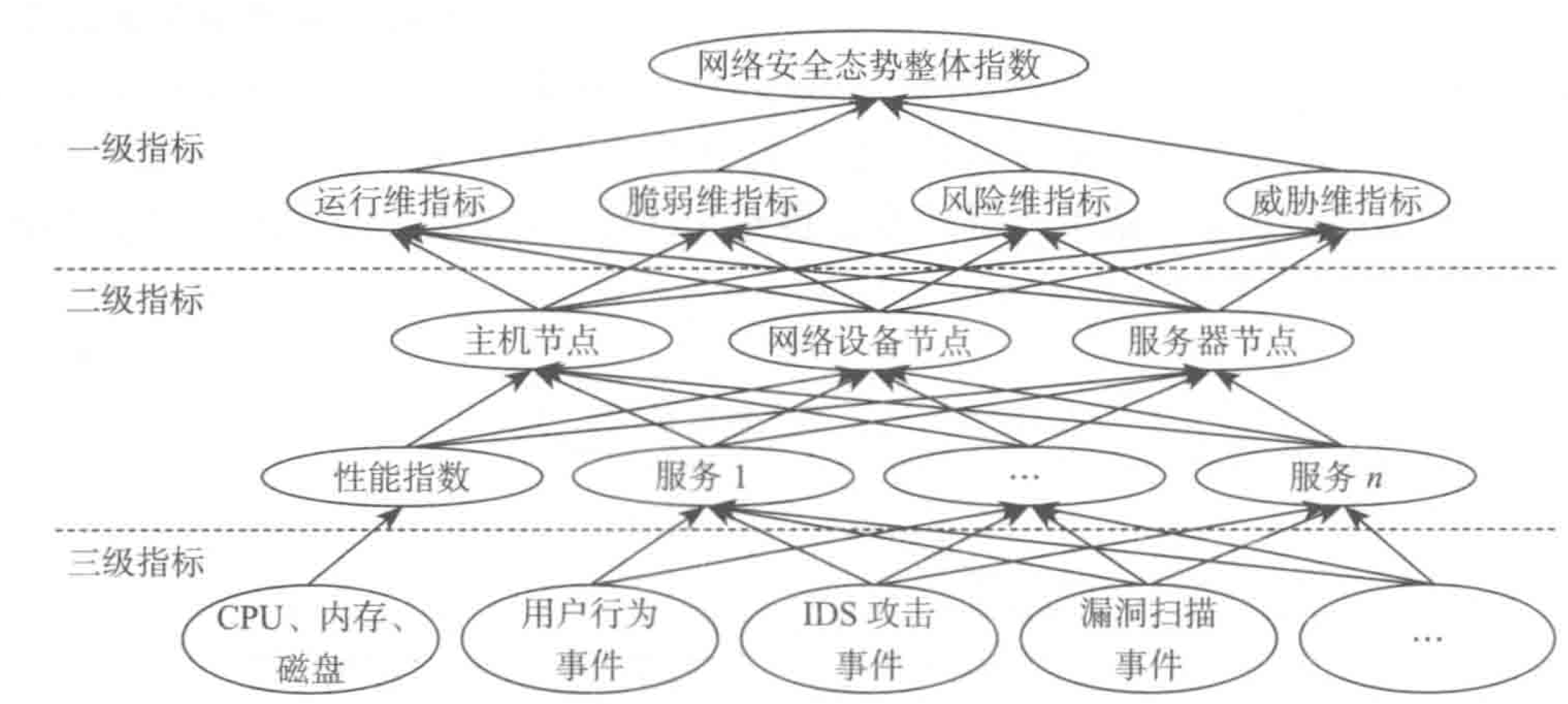

通常通过4方面描述网络安全状态:网络的基础运行情况、网络脆弱性、网络的威胁程度、网络的风险程度。

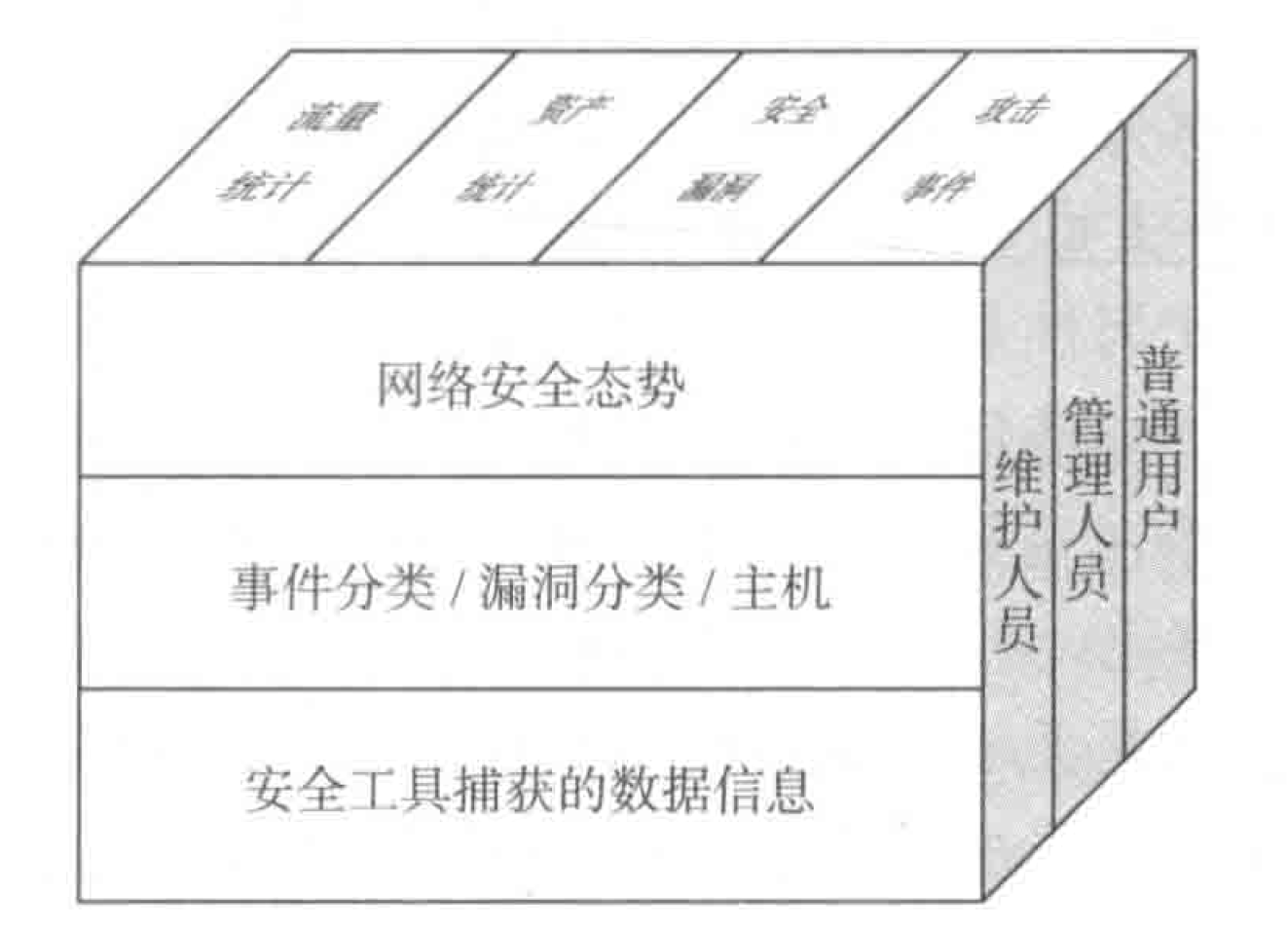

网络安全态势综合指标体系结构示例:

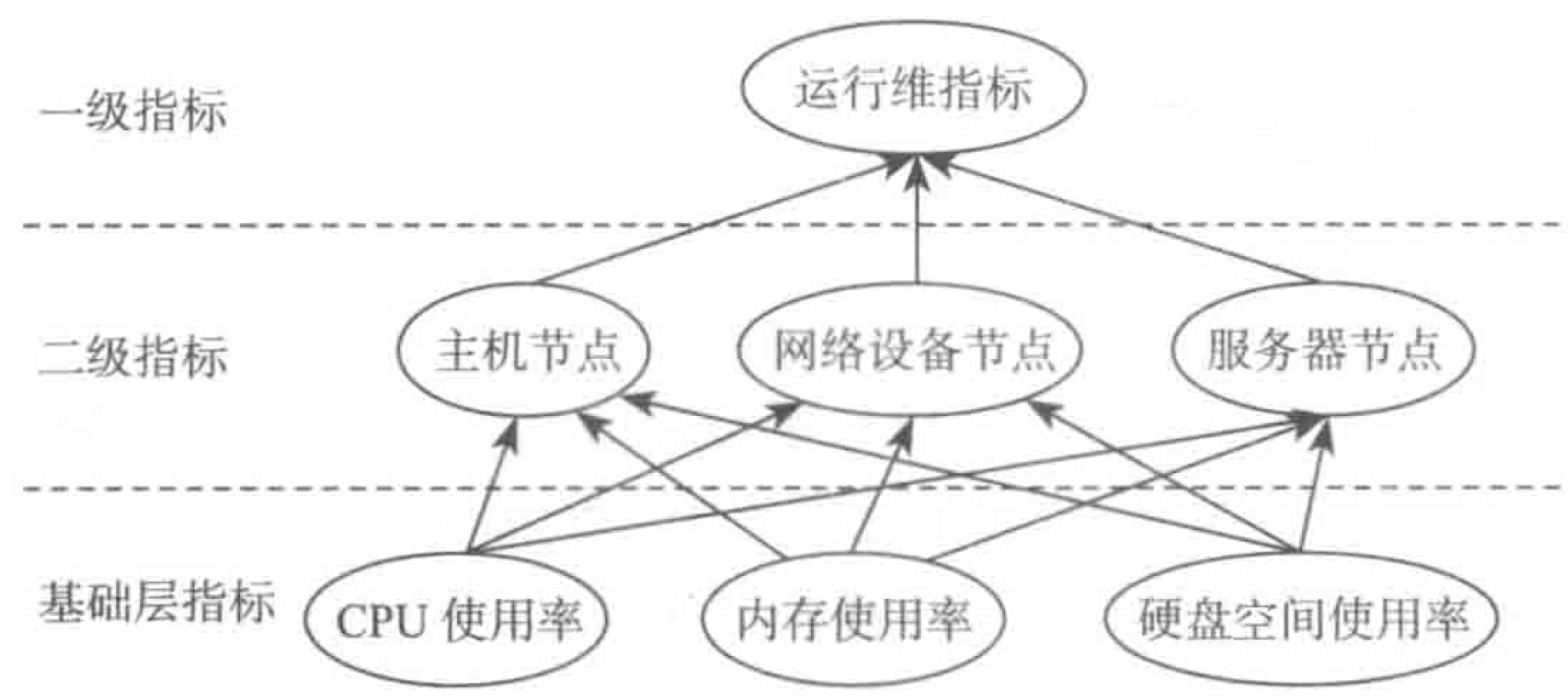

基础运行指标示例:

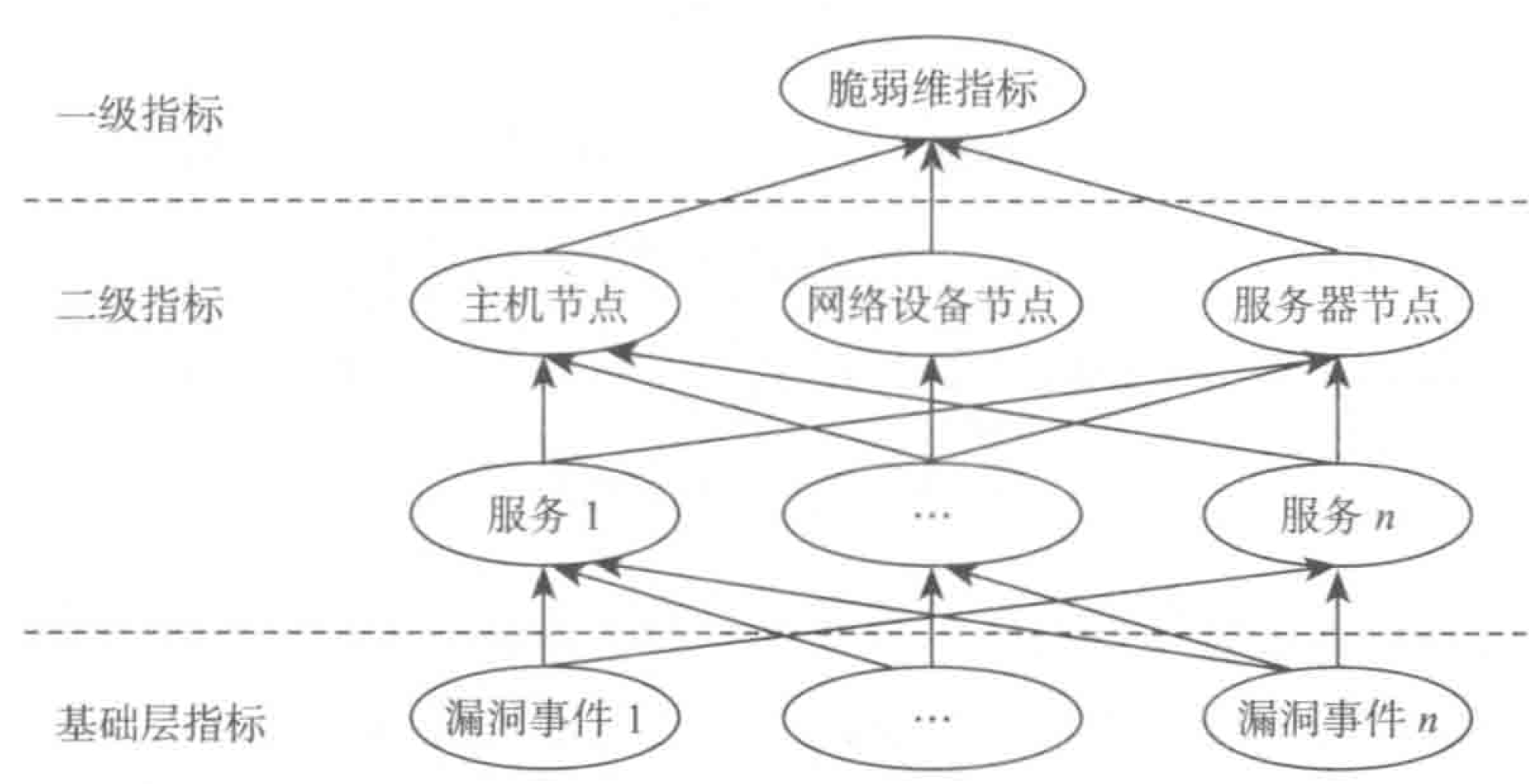

脆弱性指标示例:

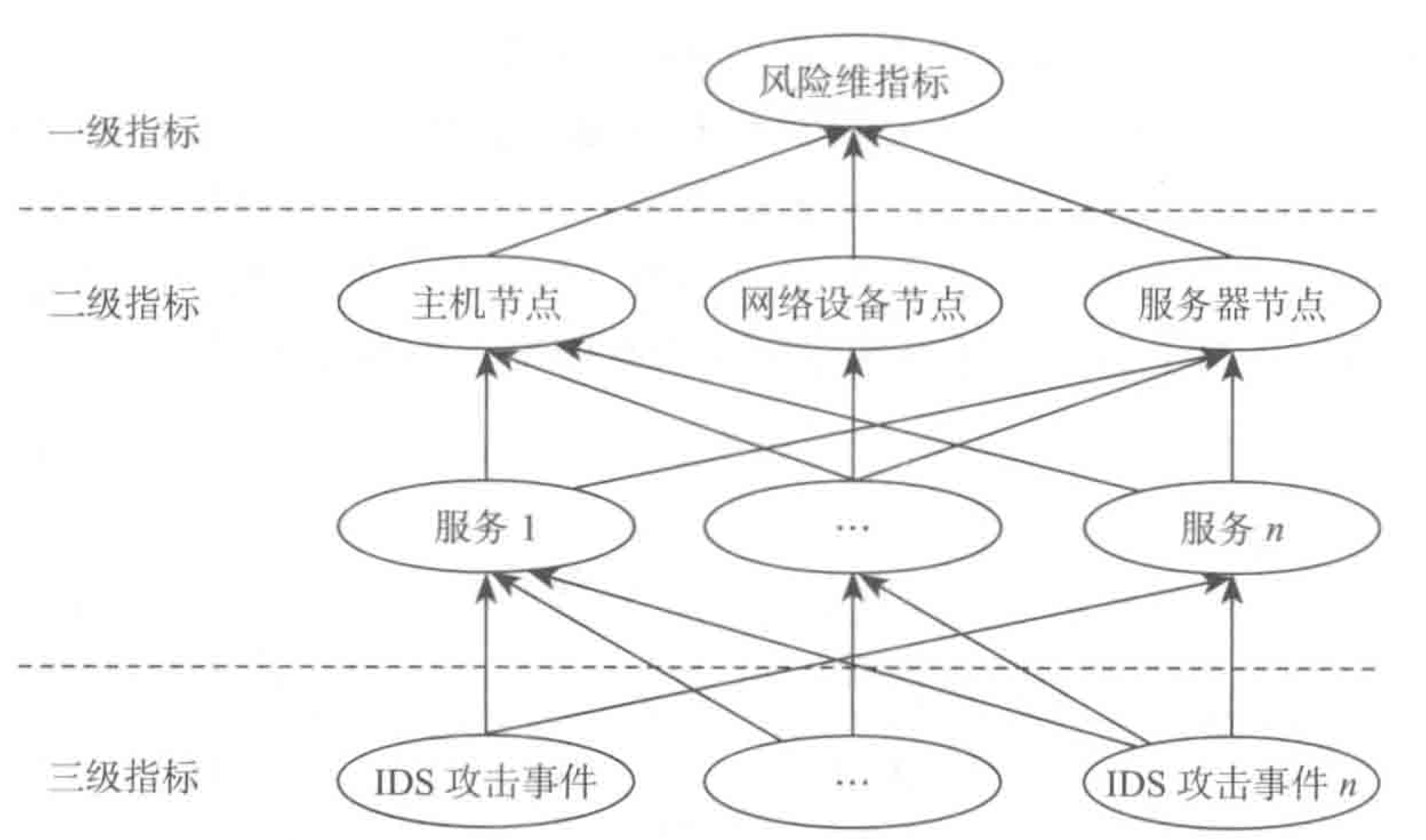

风险维指标示例:

威胁维指标示例:

指标的合理性检验

- 可行性检验

- 冗余性检验

- 可信度分析

- 可扩展性分析

指标的标准化处理

- 定量指标的标准化

- 直线型无量纲化方法:标准化方法、阈值法

- 折线型无量纲化方法:凸折线形、凹折线形、三折线形

- 曲线型无量纲化方法:、升半t形、升半正态形、升半柯西形

- 定性指标的标准化

- 连续型

- 离散型:高、中、低等

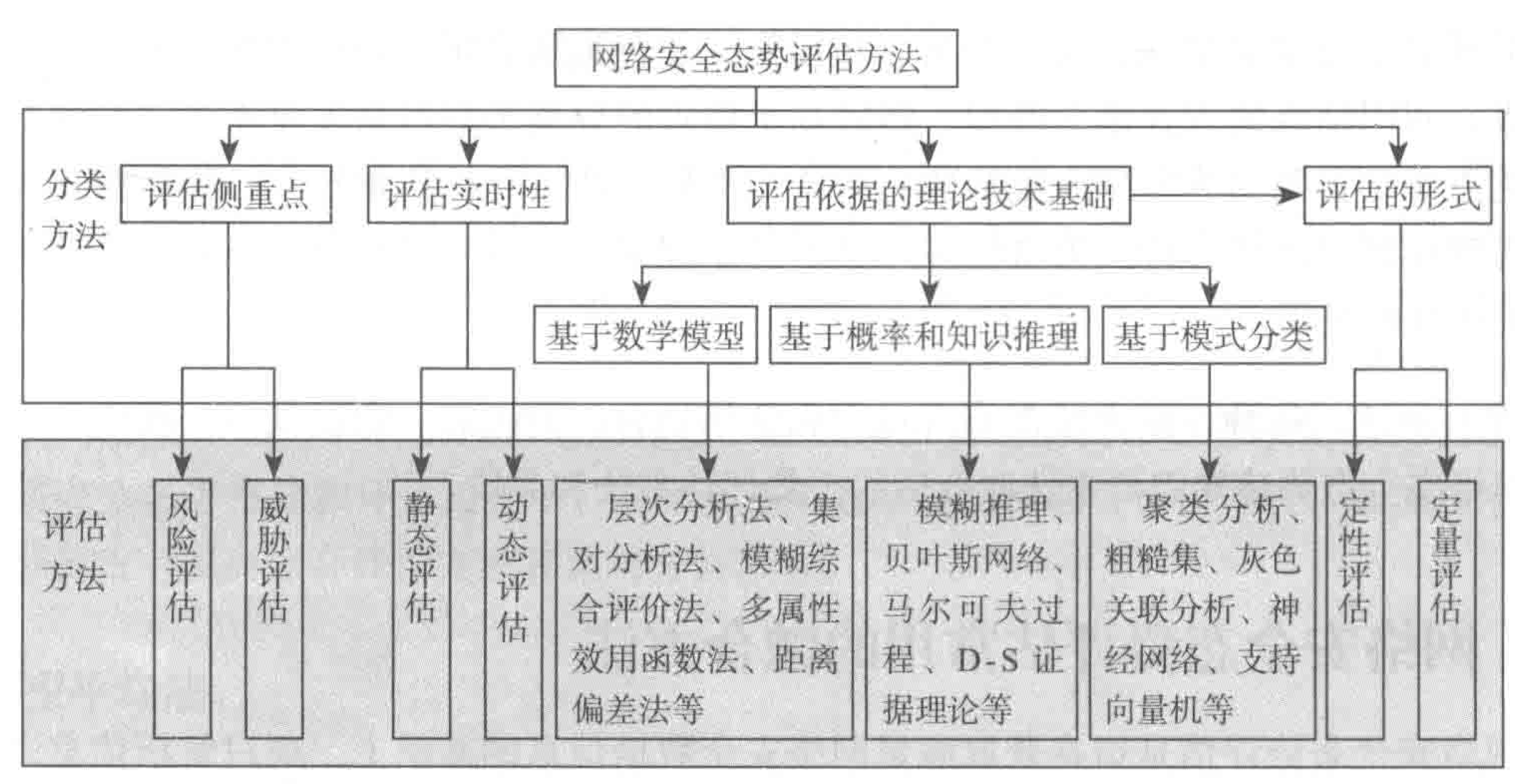

安全态势评估

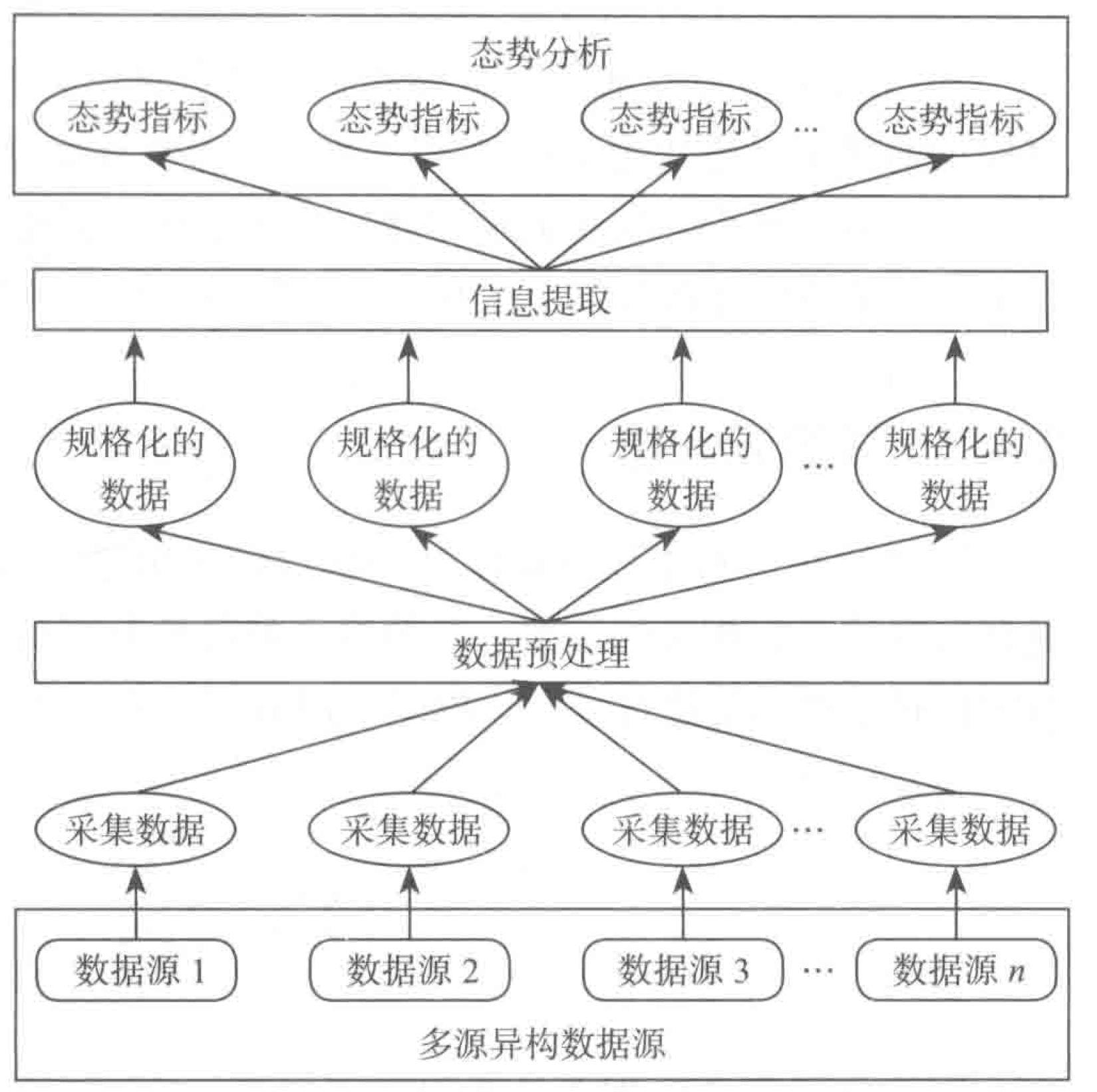

网络安全态势感知数据融合流程:

网络安全态势评估方法归纳:

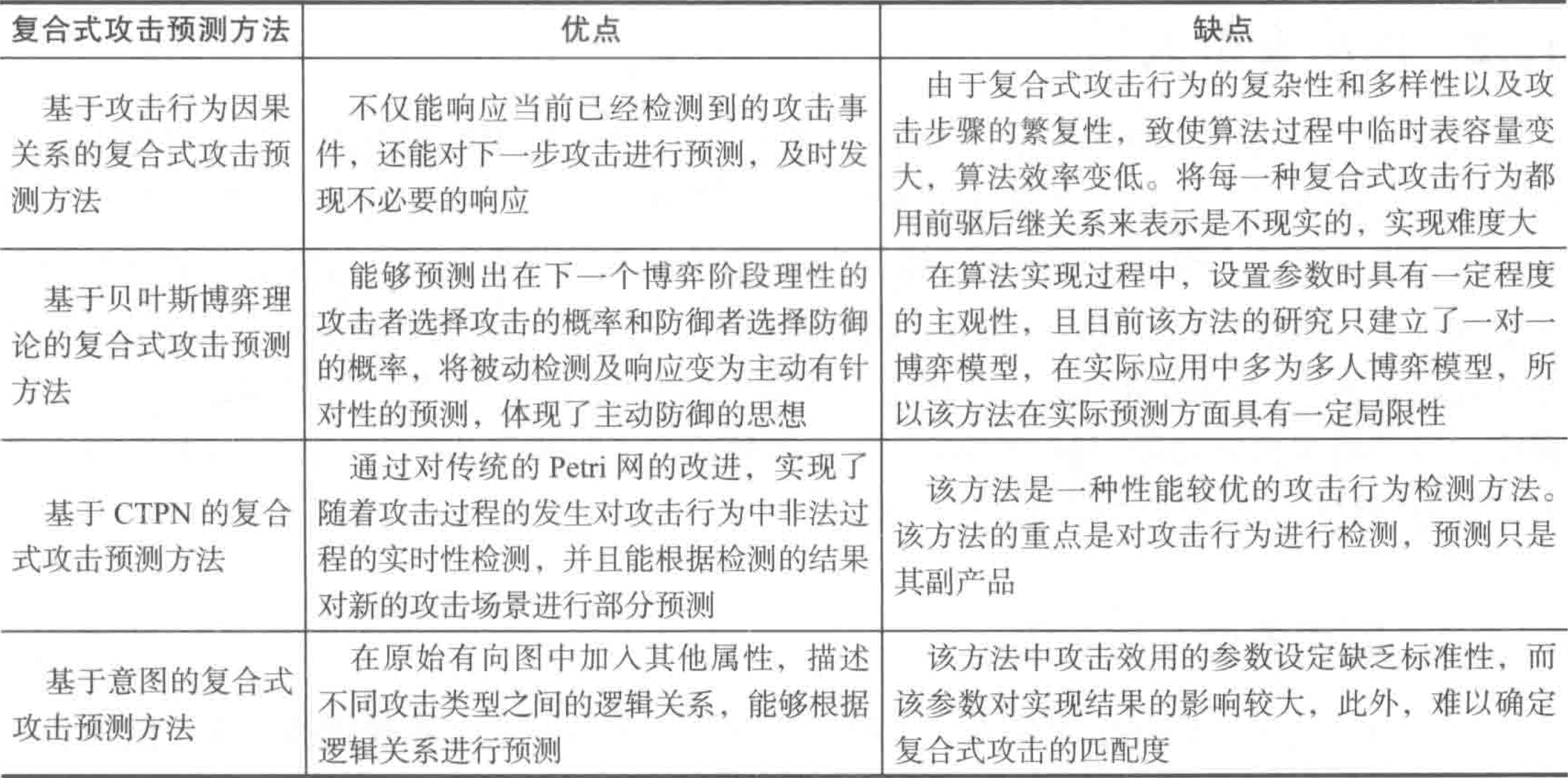

态势预测

预测的实质是知道了过去、掌握了现在,以此为基础估计未来。

- 定量预测:时间序列、人工神经网络、灰色理论、回归分析

- 定性预测:专家评估法、类推法、判断分析法、市场调查法

复合式攻击预测方法性能对比:

参考

版权声明:本文为博主原创文章,转载请注明出处。 旭日酒馆